Hacking intercom kulcsok mifare classic (sikerült másolni)

Frissítés: Másoltam, a felülvizsgálat frissül.

Egyik vélemény (Atmega8A egy TQFP-32 csomag firmware keresztül Arduino ISP), megemlítettem a szerelvény az olvasó / emulátor kapcsolati kaputelefon gombját clusterr'a projektben.

Szállítás és megjelenés

A termék egy szokványos, sárga csomagolásba került, melyet csapok nélkül buborékfóliába csomagoltak, és általában tökéletesen csomagolva. Az eladó adott nyomvonalat nyomon követni.

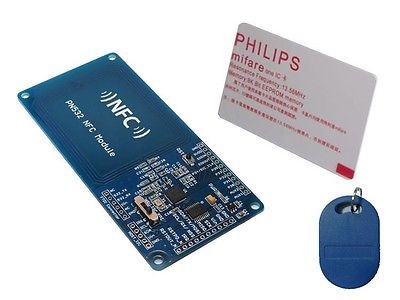

A tétel összetétele:

- PN532 NFC Read / Write modul (3.3V-5V);

- S50 fehér kártya;

- S50 A kulcskártya.

jellemzői

A kártya tartalmaz egy NXP Pn532 chipet, amely lehetővé teszi a Mifare Classic kártya olvasási és írási műveleteit (13,56 MHz).

- Méret: 10,5 cm x 4,9 cm;

- Tápegység: 3.3V-5.0V;

- Interfészek: I2C, SPI, HSU (3.3V-5V kompatibilitás);

- Reset gomb a fedélzeten;

- A csapok közötti távolság: 2,54 mm.

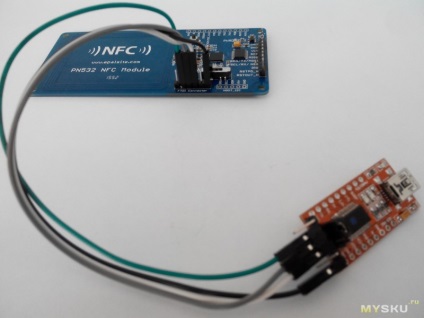

kapcsolat

Ahhoz, hogy csatlakozzon egy számítógéphez, akkor a legjobb, ha a HSU - Nagy sebességű UART és USB TTL alapuló FT232RL chip, így lehetőség van az SPI kapcsolat Pn532 NFC modul Arduino és használja az utóbbit, mint egy USB TTL, további részletek megtalálhatók mfocuino projektben. Sajnos problémák merülnek fel a Cp2102-nél, amit már többször említettem a véleményemben.

- Pn532 NFC TX modul -> FTDI TTL RX

- Pn532 NFC modul RX -> FTDI TTL TX

- Pn532 NFC modul VIN -> FTDI TTL VCC

- Pn532 NFC modul GND -> FTDI TTL GND

A szoftver telepítése és konfigurálása

A Mifare Classic használatához ingyenes libnfc könyvtár található, amely tartalmazza a szükséges segédprogramokat az RFID számára. A telepítést sok népszerű operációs rendszer támogatja, de javaslom a GNU \ Linux és különösen a Debian \ Ubuntu használatát.

Megnyílik a Terminál, kapunk kiváltságokat (root) és telepítjük a szükséges csomagokat.

A kényelem érdekében hozza létre az nfc mappát a főkönyvtárban, és menjen hozzá:

Az aktuális verzió beszerzése a git adattárból:

A libnfc-t a kapott forráskódból gyűjtjük össze:

Az MFOC a Nethemba "offline telepítése" támadásának nyílt megvalósítása.

A program lehetővé teszi a hitelesítési kulcsok visszaállítását a MIFARE Classic kártyáról csak akkor, ha az egyik kulcs ismeretes, emellett a legnépszerűbb kulcsok listája már a zaharkodin-ban található a segédprogramban, amelyet ellenőrizni fognak.

Az aktuális verzió beszerzése a git adattárból:

cd ./mfoc

autoreconf -vis

./ configure

sudo make

Az MFCUK a Darkside Attack nyílt megvalósítása. Ez a segédprogram nem igényel semmilyen kulcsot.

Az aktuális verzió beszerzése a git adattárból:

használata

A Pn532 NFC Modult USB TTL-hez csatlakoztatjuk, majd a számítógép portjához csatlakozunk, és csatoljuk a készletben lévő üres, üres RFID kulcsot.

Válaszként:

Megpróbálunk dump kártyákat kapni a mfoc segédprogramon keresztül.

A térkép dumpot a dump.mfd fájlba kapjuk

Kulcsok A gomb: ffffffffffff Megtalált B gomb: ffffffffffff

Távolítsa el az üres RFID-t, és csatlakoztassa az intercomet, végrehajtjuk a parancsot:

Nem működött a standard kulcsokkal ... Az alapértelmezett kulcsmal titkosított szektor nem található ...

Ha tudjuk az egyik kulcsot, használhatjuk a -k kulcsopciót

Próbáljuk áttörni az mfcuk-ot.

Menjen a könyvtárba

kudarc

HIBA: mfcuk_key_recovery_block () (hibakód = 0x03)

HIBA: mfcuk_key_recovery_block () (hibakód = 0x03)

HIBA: mfcuk_key_recovery_block () (hibakód = 0x03)

Hagyja el a napot, a hiba ciklikusan megismétlődik, ha a -v 3 kapcsolóval fut, a folyamat fut.

A válasz az interneten, nem találtam, próbáltam különböző változatai libnfc és mfcuk hagyva kérdéseket a fejlesztők és próbálják használni speciális disztribúciók, mint például a Kali Linux próbál betörni egy üres térképet, ugyanaz a hiba, az eredmény ugyanaz.

Az egyik cikk említi az ACR122U olvasó libnfc-1.5.1 és mfcuk r65 sikeres hackelését, de jelenleg nincs ilyen eszköz.

kezelése

Mint kiderült, vannak "gyengébb" kulcsok, és az mfcuk-ban nincs logika erre a típusra. Köszönöm Stewart8 felhasználójának és üzeneteinek. ahol leírta a problémát és annak megoldási módjait.

Az egyszerűség kedvéért tegye a szerkesztett fájlok és crapto1.c mfcuk.c, amelyet meg kell változtatni mfcuk / src könyvtárba, és gyűjtsük össze a közüzemi újra.

És várjuk, amíg a maxhii = 00ffffff és a maxloi = 00ffffff megismétli:

INFO: NFC-olvasóhoz csatlakozva: pn532_uart: / dev / ttyUSB0

ellenőrzi:

Kulcs A szektorok: 0 1 2 3 4 5 6 7 8 9 a b c d e f

Kulcsszektorok: 0 1 2 3 4 5 6 7 8 9 a b c d e f

RECOVER: 0

...

254592 jelölt talált, a 78882a2f nemce

maxhi = 3 maxhii = 0030b0c5 maxlo = 3 maxloi = 00080e51

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

44928 jelölt megtalálható, nem 5578882a

maxhi = 3 maxhii = 000bee31 maxlo = 3 maxloi = 00080e51

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

354816 jelölt megtalálható, nem 5578882a

maxhi = 4 maxhii = 00895568 maxlo = 3 maxloi = 0000a513

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

153600 jelölt talált, nem 688df49b

maxhi = 4 maxhii = 0030028f maxlo = 4 maxloi = 0016ef51

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

49152 jelöltet talált, nemce a2701b19

maxhi = 4 maxhii = 0030028f maxlo = 4 maxloi = 0016ef51

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

59136 jelöltet talált, nemce 02aa92c0

maxhi = 5 maxhii = 00ffffff maxlo = 5 maxloi = 00ffffff

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

206080 jelölt talált, nemce 32a03931

maxhi = 6 maxhii = 00ffffff maxlo = 6 maxloi = 00ffffff

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

40256 jelöltet találtak, nemce 78882a2f

maxhi = 7 maxhii = 00ffffff maxlo = 7 maxloi = 00ffffff

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

Talált 349440 jelölt, nemce a2701b19

maxhi = 8 maxhii = 00ffffff maxlo = 8 maxloi = 00ffffff

mfcuk: ERROR: mfcuk_key_recovery_block () (hibakód = 0x03)

1344 jelölt talált, nem 688df49b

maxhi = 9 maxhii = 00ffffff maxlo = 9 maxloi = 00ffffff

Általában maxhi, maxlo ebben a pillanatban nem haladja meg az 5-6-ot. A hibákért hibakód = 0x03 nem figyeljünk.

Ezután megkapjuk a kulcsot: ffffffffffff

maxhi = 5 maxhii = 00ffffff maxlo = 5 maxloi = 00ffffff

-k ffffffffffff (az a kulcs, amelyet az mfcuk segítségével kaptunk)

Végül egy üzenetet kell kapnia:

Teljes dumpot kapunk, az interphone kulcsot, most egy üres kulcsba írjuk.

Az üres kulcs üresjáratát hajtjuk végre:

Az nfc-mfclassic segédprogrammal (a libnfc programmal együtt) üres kulcsot írunk:

Ha a lemezen megváltoztatható UID van, vagy fel van oldva, vagyis nem. amelyen megváltoztathatja az azonosítót, és teljes duplikátumot készíthet, majd futtathatja:

és szerezzen be egy mágikus kulcsot.

következtetés

Ennek eredményeképpen sok tapasztalattal rendelkezem az RFID-rel, de sajnos egy példányt létrehozni anélkül, hogy tudnám egy kulcsot a pillanat alatt, nem tűnik számomra a Stewartnek köszönhetően. Köszönöm mindenkinek, és nagyon boldog vagyok!